Threat Tracker Analysis for Enhancing Security

Next generation analysis system. Automated Threat Hunting perfect collaborative analysis platform between humans and machines.

ThreatTracekr ATH 기능안내

현재 SOC는 사람이 직접 위협에 대해서 분석하므로 실시간 위협 분석을 할 수 없습니다. SOAR 도입전 ATH를 도입하면 완벽한 SOC 구성월 지원합니다.

Manage Your Work

- AUTOMATED는 SOAR(Scurity Ordnestration, Automation and Response)의 일부 기능인 위협 발생 시 자동 알람 및 설정하는 기능으로 SOAR가 없어도 자동 설정 지원

- THREAT HUNTING은 사람의 개입없이 자동으로 위협을 탐지하고 조사하는 기능

- SOAR는 이미 SIEM에서 차단된 로그를 받으므로 차단해야 할 위협에 대한 정의가 어려움. ATH 도입이 먼저 이루어져야 차단할 위협이 발생하므로 SOAR가 원할하게 운영되도록 지원

ATH 도입 1안 (SIEM 유무)

SIEM이 있는 환경에서는 SIEM에서 로그를 취합하여 ATH로 전달

SIEM이 없는 환경에서는 ATH가 SIEM+SOR 역활도 함께 수행하므로 비용 절감

ATH 도입 2안 (SOAR 유무)

SOAR가 있는 환경에서는 ATH가 자동으로 위협을 잡아주므로 SOAR의 운영이 매우 편리해짐

SOAR가 없는 환경에서는 ATH가 SOAR 역활을 대신하여 차단 정책 전송

한국형 CTI ThreatRecon Portal

ThreatRecon은 ‘NSHC Red Alert’ 내의 CTI 브랜드로 단순히 DB형태로 Indicator만을 나열한 정보를 분석가가 쿼리를 통해 분석해 나가는 것이 아닌 대시보드에 시각적인 요소를 추가하여 보다 더 직관적으로 정보를 얻는 것이 가능합니다

웹 기반 인터페이스 제공

해킹 그룹들의 동아시아, 동남 아시아 및 중동 지역을 대상으로 한 해킹 활동 추적

Threat Actor Groups 17개 Sector의 122개 해킹 그룹 관련 Data 제공 (2020년 10월 기준)

2,064건의 위협 Event와 총 100,000개의 위협 Indicator 정보 제공 (2020년 10월 기준)

ThreatTracker 성능 보장

실시간 분석을 위하여 DB검색결과 3초 이내 출력 보장 하도록 설계된 제품입니다. 트레픽 양 및 로그 양이 즉악 시 클러스터 구성을 추가하여 사용합니다.

성능보장

- 트래픽 및 로그 양이 증가해도 DB 검색 결과 3초 이내 출력 보장

- ThreatTracker 수집, 분석 기능을 세분화하여 컨테이너로 구성하였으며 특정 작업이 늘어나면 컨테이너는 자동 증가하고 특정 작업이 줄어들면 컨테이는 자동으로 줄어드므로 타사 대비 효율성이 뛰어남(쿠퍼네티스 사용)

쿠버네티스 장점

- Google 엔지니어들이 개발하고 설꼐한 안정적인 플랫폼

- Google의 클라우드 서비스를 구동하는 기술

- 하드웨어를 최대한 활용하여 엔터프라이즈 애플리케이션을 실행하는 데 필요한 리소스를 극대화

- 스토리지를 장착 및 추가해 스테이풀(Stateful) 애플리케이션을 실행

- 자동배치, 자동 재시작, 자동 복제, 자동 확장을 사용해 애플리케이션을 상태 확인과 셀프 복구룰 수행

- 네트워크 트래픽 로드벨련싱

- 애플리케이션 배포 및 업데이트를 제어하고 자동화

- 자동화된 빈 패킹 (자원 자동 할당)

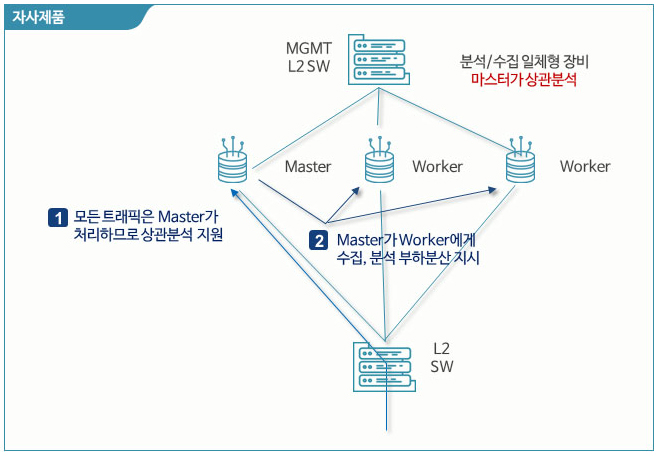

ThreatTracker 클러스터

ThreatTracker는 클러스터 구성 시 L4 S/W 없이 실시간 상관분석을 제공합니다. 트래픽 및 로그양이 많은 환경에서도 원할하게 실시간 상관분석 및 탐지를 제공합니다.

클러스터

- 타사처럼 L4 SW로 구성하고 상관분석 및 실시간 분석을 못하는 반쪽짜리 클러스타가 아닌 완벽한 클러수터 구성입니다.

ThreatTracker 컨테이너 보안

ThreatTracker는 컨테이너 환경의 위협도 내부에 소스코드를 심지 않고 직접 하나의 컨테이너로 동작하여 완벽하게 침해 위협을 분석하고 조사합니다.

컨테이너 보안

- 일반적인 가상화 환경은 호스트 별로 별도의 OS가 있어서 백신 등의 보안 제품 설치를 하지만 컨테이너는 별도의 OS가 없으므로 컨테이너 전용보안 제품이 필요하며, TreatTracker가 완벽한 컨테이너 보안 제품입니다.

컨테이너 탐지 항목

- Process Infomation

- Command execution

- File Writes / Deletes

- Correlated by Container Namespace

- 메타 데이터

- 컨테이너 간의 통신 트래픽

- 컨테이너 내/외부 통신 트래픽

ThreatTracker 멀티테넌트

정확한 분석을 위하여 부서 별로 분석 단위를 나누어서 분석합니다. 회사 전체를 분석하면 오탐율이 증가하기 때문입니다. 멀티테너넌트 구성 시 자원은 자동 관리되므로 운영이 편리합니다.